QuHno

Außer Betrieb

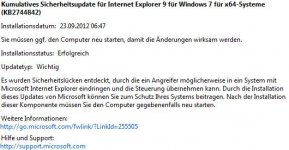

Wie die Sicherheitsgruppe Rapid7 herausgefunden hat, existiert eine Sicherheitslücke in allen Internet Explorer Versionen kleiner 10 die es ermöglicht, Schadcode alleine durch den Besuch einer präparierten Webseite auf dem System zur Ausführung zu bringen. Dieser Exploit wurde schon in freier Wildbahn gesichtet und ist schon länger im Einsatz.

Der Exploit wurde zum Metasploit Framework hinzugefügt und steht somit zur Überprüfung des Systems auf Sicherheitslücken zur Verfügung. Leider steht er dadurch aber auch Script-Kiddies zur Verfügung, so dass mit einer verstärkten Verbreitung zu rechnen ist.

Rapid7 und andere Sicherheitsexperten empfehlen, derzeit Abstand vom Internet Explorer <10 zu nehmen und alternative Browser wie Opera, Chrome oder Firefox zu verwenden.

Ein Patch für diese Sicherheitslücke steht noch nicht zur Verfügung (Stand 18.09.2012) Microsoft hat jedoch im Security Advisory (2757760) die Möglichkeit beschrieben, eine mögliche Schadwirkung mit Hilfe von EMET (Download) einzugrenzen, dazu muss iexplore.exe zu EMET hinzugefügt werden:

Start > Programme > Enhanced Mitigation Experience Toolkit > EMET 3.0.

UAC Abfrage bestätigen, Configure Apps (Anwendungen konfigurieren) klicken, Add (Hinzufügen) auswählen und iexplore.exe auswählen, OK klicken und EMET verlassen.

Die Datei iexplore.exe befindet sich hier:

%PROGRAMFILES%\Internet Explorer\

32 Bit Versionen des Internet Explorers findet man auf 64 Bit Systemen noch zusätzlich unter:

%PROGRAMFILES(X86)%\Internet Explorer\

Auch diese Datei muss in EMET aufgenommen werden.

Des weiteren empfiehlt Microsoft in dem Sicherheitshinweis, die Sicherheitseinstellungen für die Internetzone auf Hoch zu stellen und Scripting (ActiveX und sonstiges) nur auf Seiten zuzulassen, die man in die Zone der vertrauenswürdigen Seiten eingetragen hat.

Informationen über die Funktionsweise des Exploits (en)

Der Exploit wurde zum Metasploit Framework hinzugefügt und steht somit zur Überprüfung des Systems auf Sicherheitslücken zur Verfügung. Leider steht er dadurch aber auch Script-Kiddies zur Verfügung, so dass mit einer verstärkten Verbreitung zu rechnen ist.

Rapid7 und andere Sicherheitsexperten empfehlen, derzeit Abstand vom Internet Explorer <10 zu nehmen und alternative Browser wie Opera, Chrome oder Firefox zu verwenden.

Ein Patch für diese Sicherheitslücke steht noch nicht zur Verfügung (Stand 18.09.2012) Microsoft hat jedoch im Security Advisory (2757760) die Möglichkeit beschrieben, eine mögliche Schadwirkung mit Hilfe von EMET (Download) einzugrenzen, dazu muss iexplore.exe zu EMET hinzugefügt werden:

Start > Programme > Enhanced Mitigation Experience Toolkit > EMET 3.0.

UAC Abfrage bestätigen, Configure Apps (Anwendungen konfigurieren) klicken, Add (Hinzufügen) auswählen und iexplore.exe auswählen, OK klicken und EMET verlassen.

Die Datei iexplore.exe befindet sich hier:

%PROGRAMFILES%\Internet Explorer\

32 Bit Versionen des Internet Explorers findet man auf 64 Bit Systemen noch zusätzlich unter:

%PROGRAMFILES(X86)%\Internet Explorer\

Auch diese Datei muss in EMET aufgenommen werden.

Des weiteren empfiehlt Microsoft in dem Sicherheitshinweis, die Sicherheitseinstellungen für die Internetzone auf Hoch zu stellen und Scripting (ActiveX und sonstiges) nur auf Seiten zuzulassen, die man in die Zone der vertrauenswürdigen Seiten eingetragen hat.

Informationen über die Funktionsweise des Exploits (en)

Zuletzt bearbeitet: